TAREA 1: HERRAMIENTAS BÁSICAS PARA OBTENER INFORMACIÓN DE SERVIDORES EXTERNOS.

Las siguientes herramientas son especialmente útiles para empezar a obtener información de los servidores que queremos poner a prueba. Te proponemos que las descargues y te familiarices con ellas.

- Ping: Utiliza la herramienta ping desde la terminal de tu ordenador para comprobar si están disponibles los siguientes hosts:

- google.es (O cualquier otra dirección conocida).

- euskalert.net

O bien puedes optar por un servidor web de internet de tu elección.

Para esta actividad, utilicé dos páginas web distintas a las del ejemplo del profesor.

- www.elcolombiano.com (Página web del diario más importante de la ciudad de Medellín-Colombia).

- www.aliexpress.com (Página web de compras online del grupo empresarial AliBaba).

La información adquirida fue la siguiente:

- Whois: Comprueba si esta herramienta está disponible para tu Sistema Operativo. Si es así descárgala y si no usa su versión online (http://ping.eu/ns-whois/). A continuación busca información sobre el dominio que estás investigando. Encuentra la persona que figura como contacto técnico y como contacto administrativo. Esta información puede servir a un hacker para contactar directamente con las personas adecuadas dentro de la empresa (nota: Kevin Mitnick era un experto en colarse en las empresas vestido con un uniforme de asistencia técnica y preguntando por las personas adecuadas).

Para las páginas utilizadas, me basé en la URL http://ping.eu/ns-whois y este fue el resultado de ambas páginas:

- Nmap: Descarga la herramienta Nmap y analiza alguna de las anteriores direcciones. A continuación explica qué puertos están abiertos y cuál puede ser la razón. Nmap también intenta identificar los sistemas operativos y las aplicaciones que están corriendo en el servidor que estás investigando. Identifica alguna aplicación en el servidor y consulta en la página de la Base de Datos de Vulnerabilidades Nacional de Estados Unidos (NVD) a cuántas vulnerabilidades está expuesta.

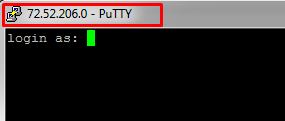

En la realización de este punto me basé en el resultado obtenido por el comando nmap -T4 -A -v directo hacia las IPs de ambas URL.

Con esto se aprende a hacer un seguimiento más directo a la información que hay detrás de los dominios y a las aplicaciones lanzadas desde diferentes servidores.

Adicional a esto, se determinan las siguientes vulnerabilidades en el Apache.